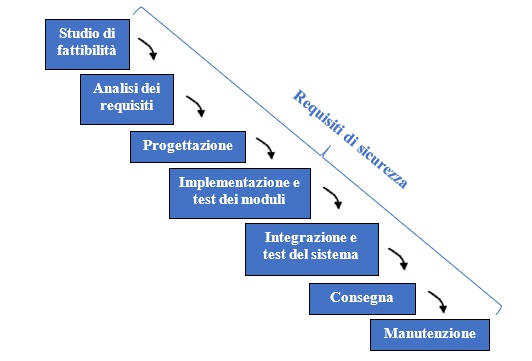

La sicurezza informatica nello sviluppo del software: le buone regole da seguire - Cyber Security 360

Cybersecurity e OT: arrivano le nuove norme UE. Ma le imprese italiane sono pronte? - Industria Italiana

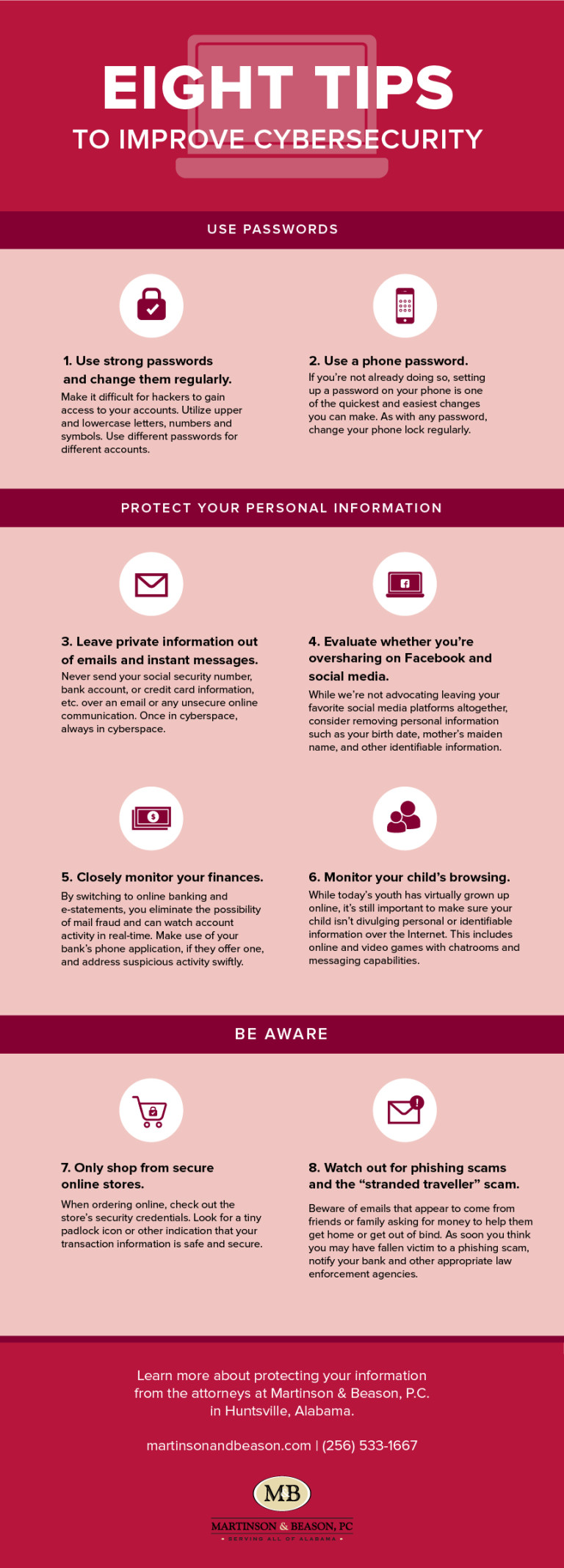

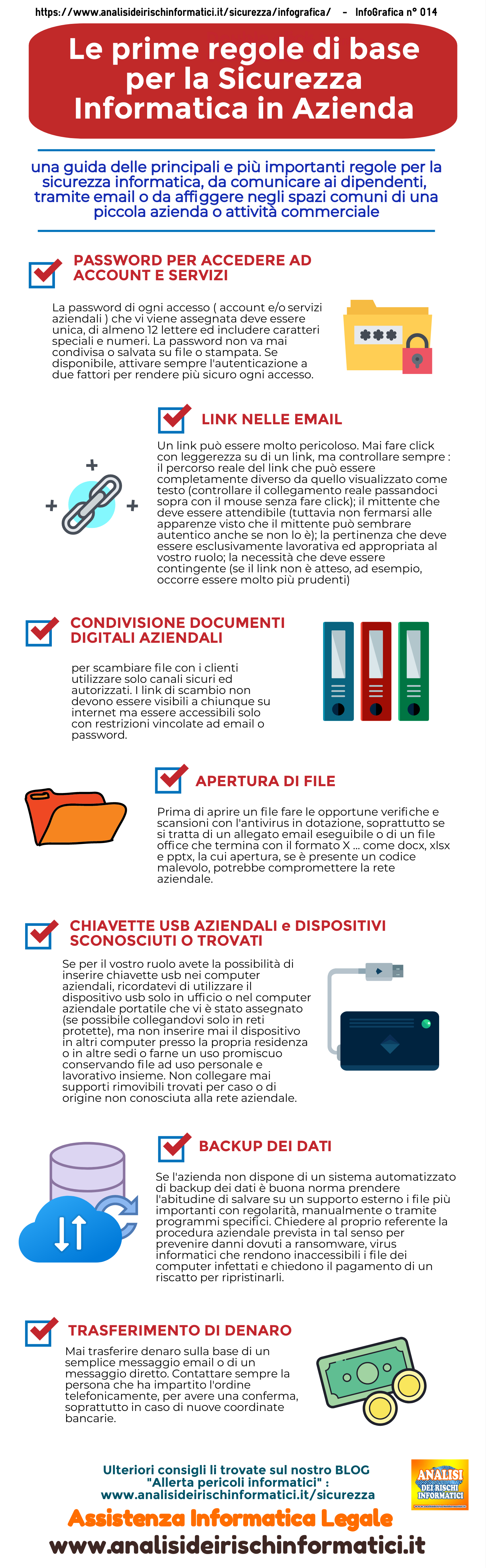

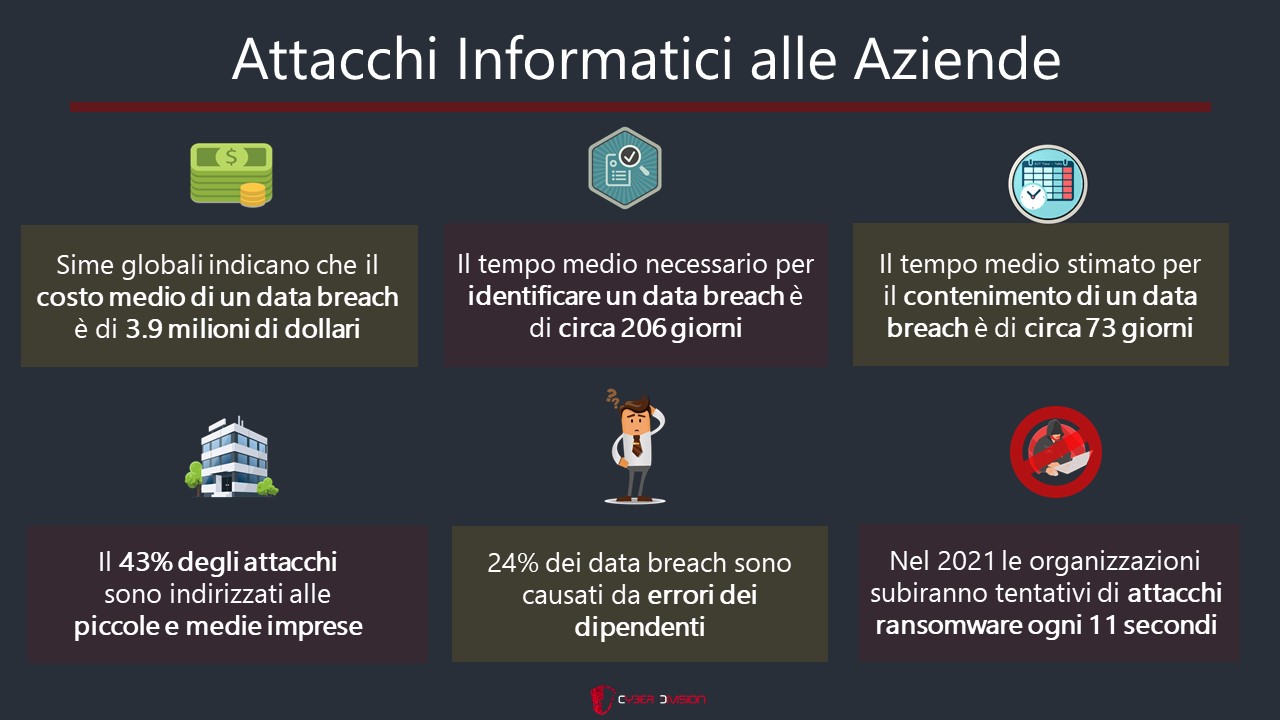

Le tre regole d'oro per la sicurezza informatica d'impresa per bloccare i malware che sfruttano le falle dei sistemi informatici